Правильний переїзд на https без втрати позицій та трафіку

Ми вивчили всі статті на цю тему в топ-10 і топ-20, перечитали багато форумів, слухали представників пошукових систем Google і Яндекс, детально ознайомилися з довідками пошукових систем. Ця інформація — практично все, що потрібно знати про те, як перейти на HTTPS, але, як показала перша практика, впровадження цих інструкцій із перенесення все ж призводить до просідання позицій у Google щонайменше на тиждень, і сайти зазнають тимчасових втрат трафіку з усіма наслідками, що з цього випливають…

У цій статті ми вирішили поділитися з вами справді цікавим спостереженням із нашого досвіду, яке дає можливість перевести сайти на захищений протокол без найменших втрат трафіку та позицій у Google і Яндекс.

Цікаво те, що цієї інформації більше немає в жодному блозі чи довідці! Саме тому ми й вирішили написати цю статтю.

Якщо ви вже прочитали достатньо інформації і знаєте, що таке HTTPS, навіщо він потрібен, як підключити безпечний протокол HTTPS, тоді можете одразу ознайомитися з цікавою технікою — про те, як правильно склеїти дзеркала HTTP і HTTPS без втрати трафіку та позицій.

Ну а якщо ви тільки починаєте вивчати цю тему, тоді вам варто прочитати нашу статтю саме з цього місця і до останньої крапки.

Навіщо переходити на HTTPS?

Відповідь проста — цього хочуть пошукові системи та користувачі, яким важливо почуватися захищеними в просторах інтернету. Зашифроване з’єднання — це головна перевага HTTPS, яка дозволяє зберегти в безпеці дані користувача. Логіни, паролі, кредитні картки, адреси та місце розташування стане набагато складніше перехопити за допомогою сторонніх сервісів для подальшого використання в шахрайських цілях. Крім цього, пошукові системи вважають це позитивним фактором при ранжуванні.

У чому різниця між HTTP і HTTPS і чому варто перенести сайт на HTTPS

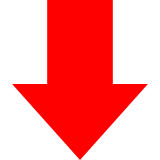

Власнику сайту слід також розуміти, що підключення HTTPS — необов’язкова процедура, але пошукові системи хочуть убезпечити своїх користувачів, тому в майбутньому частіше віддаватимуть перевагу безпечним сайтам. Небезпечні ж сайти позначені в браузерах так:

У Google Chrome

У Mozilla Firefox

Крім цього, пошукові системи обіцяють повідомляти користувачів про те, що сайт небезпечний, і надсилають такі повідомлення:

Захищені сайти (безпечні) у браузерах відображаються так:

У Google Chrome

У Mozilla Firefox

Як обрати SSL-сертифікат

Для переходу на HTTPS насамперед необхідно отримати SSL-сертифікат. SSL (скорочення від англ. Secure Socket Layer) — це технологія, яка використовується для забезпечення безпечного зашифрованого з’єднання між сайтом і веб-браузером. SSL-сертифікат є обов’язковою умовою використання протоколу HTTPS, який гарантує безпеку даних, що передаються під час взаємодії з сайтом. Найчастіше такими даними є особисті дані користувачів: імена, прізвища, дані кредитних карток тощо. SSL-сертифікати бувають різних видів, які відрізняються підтримкою доменів різних типів, додатковими можливостями та ціною.

Щоб обрати відповідний сертифікат, розглянемо основні їхні види:

SSL-сертифікати за кількістю доменів:

- Стандартний сертифікат. Таким сертифікатом можна підписати (захистити) лише один домен. Піддомени не підтримуються, www — також. Такий сертифікат підійде для більшості сайтів, які не використовують піддомени.

- Групові або WildCard сертифікати. WildCard сертифікат буде незамінним у разі, якщо на Вашому сайті використовуються піддомени. Наприклад, для окремої мобільної версії, для різних мовних версій чи регіональних представництв.

- Мультидоменні, MDC або SAN (Multidomain Certificates або Subject Alternative Names) сертифікати. Вони можуть бути використані для кількох незалежних доменів.

SSL-сертифікати за типом перевірки даних:

- Самопідписні сертифікати. Такі сертифікати можна створити на сервері самостійно. Але використовувати такий сертифікат не рекомендується (хіба що для тестового домену), оскільки в цьому випадку будь-який браузер попереджатиме користувача, що сайту не можна довіряти, адже SSL-сертифікат не підписаний центром сертифікації. Попередження в більшості браузерів виглядає досить переконливо, щоб значна частина користувачів просто закрила сайт.

- Сертифікати з перевіркою домену. Базовий тип сертифіката, який передбачає лише перевірку домену. Відповідно, при випуску сертифіката Вам потрібно буде підтвердити права на домен. Зазвичай це робиться за допомогою посилання в листі, який надходить на пошту адміністратора домену. Важливо пам’ятати, що пошта адміністратора має відповідати таким вимогам: поштова скринька повинна бути в тому ж домені, для якого ви замовляєте сертифікат, і починатися на admin@, administrator@, hostmaster@, postmaster@ або webmaster@. Також можна використовувати email, указаний у WHOIS-д даних домену. У цьому випадку інших вимог до нього немає, це може бути будь-яка робоча пошта. Сертифікати з перевіркою домену випускають дуже швидко, через 10-20 хвилин після успішної перевірки права власності на домен. У браузері такі сертифікати позначаються значком замочка або написом «захищено».

- Сертифікати з перевіркою організації (OV – organization validation). Для отримання такого сертифіката необхідно перевірити не лише домен, а й організацію. Для перевірки організації можуть вимагати дані про держреєстрацію, перевіряти дані WHOIS і навіть публікації в пресі. Звісно, якщо Ви приватна особа, то отримати такий сертифікат не зможете. У браузері такий домен позначається зеленим значком замочка в адресному рядку.

- Сертифікати з розширеною перевіркою організації (EV – extended validation). Для отримання такого сертифіката необхідно пройти багаторівневу перевірку: дзвінок на телефон організації, узятий із відкритих джерел, перевірка наявної документації (рахунки, акти тощо), перевірка на виключне право управління доменом, може бути проведена правова перевірка організації. Отримати такий сертифікат складно, дорого і довго. Зате в браузері такий сертифікат відображається у вигляді назви організації в адресному рядку.

Для більшості власників сайтів буде достатньо стандартного сертифіката з перевіркою домену або організації.

Корисна порада: якщо у Вас є власний сервер, то ви можете отримати безкоштовний SSL-сертифікат від Let's Encrypt. Також таку послугу може надавати Ваш хостинг-провайдер.

Підготовка сайту до переходу на HTTPS

Отже, ми вже визначилися з типом SSL-сертифіката і можемо приступати до наступного кроку — технічної підготовки сайту.

Усе, що нам потрібно зробити — це замінити всі внутрішні абсолютні посилання на відносні. Найкраще це зробити так:

Усі посилання виду https://q-seo.com.ua/blog/korrektnaya-nastroyka-paginatsii-na-sayte/ замінити на такі /blog/korrektnaya-nastroyka-paginatsii-na-sayte/, тобто посилання без зазначення протоколу та доменного імені.

Таку заміну потрібно зробити і для всіх посилань, і для медіаконтенту (зображення, відео тощо).

Важливо зазначити, що для всіх зовнішніх скриптів і посилань потрібно використовувати метод заміни в такому вигляді:

замінюємо http://widget.siteheart.com/apps/js/sh.js на //widget.siteheart.com/apps/js/sh.js.

Встановлення сертифіката та налаштування HTTPS

Ну що ж, SSL-сертифікат обрано та придбано, сайт підготовлено до переходу на HTTPS. Тепер потрібно встановити сертифікат на сервер і ввімкнути HTTPS.

Для встановлення SSL-сертифіката необхідно, щоб цю можливість підтримував Ваш хостинг. На щастя, в більшості випадків це саме так. Більше того, в більшості випадків хостер надає можливість самостійного зручного встановлення сертифіката на сервер через адмін-панель.

Якщо з цим виникають труднощі, то оптимальним рішенням буде звернутися за допомогою безпосередньо до хостинг-провайдера. Ця послуга може бути як платною, так і безкоштовною. Замінити SSL-сертифікат на інший Ви можете будь-коли.

Налаштування сайту після ввімкнення HTTPS — що потрібно зробити

Отже, усе вийшло, сертифікат встановлено. Тепер сайт доступний одночасно за протоколами HTTPS і HTTP. Це не дуже добре, оскільки фактично ми маємо повний дублікат сайту. Щоб боротися з цим, потрібно «склеїти» обидві версії сайту. Для цього необхідно виконати різні процедури щодо Яндекса і Google, але про це трохи пізніше. Для початку:

Перевірте всі канонічні посилання (link rel="canonical"), вони тепер також мають бути з HTTPS.

Перевірте посилання на альтернативні мовні версії сторінок (link rel="alternate" hreflang), наявність у них HTTPS обов’язкова.

Зробивши це все, перевірте сайт повністю ще раз. Задійте десктопний додаток Screaming Frog SEO Spider:

- Введіть адресу сайту у відповідне поле та натисніть кнопку «Start». Зачекайте, поки програма знайде та проаналізує всі сторінки нашого сайту.

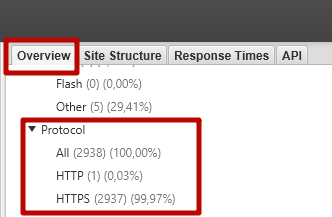

- Перше, на що нам треба звернути увагу — чи всі внутрішні посилання вказані з HTTPS. Для цього в правій області програми вгорі шукаємо вкладку “Overview”. А в цій вкладці шукаємо розділ «Protocol». Тут відображено загальну кількість сторінок сайту, а також кількість сторінок сайту, які використовують HTTP і HTTPS. Якщо кількість сторінок, які використовують HTTP, не дорівнює 0, значить ми некоректно замінили внутрішні посилання під час підготовки сайту.

Якщо все ж посилання з HTTP присутні, перейдіть на вкладку «Protocol» у лівій частині вікна програми та оберіть фільтр «HTTP», щоб побачити всі сторінки, на які ведуть некоректні посилання.

Якщо все ж посилання з HTTP присутні, перейдіть на вкладку «Protocol» у лівій частині вікна програми та оберіть фільтр «HTTP», щоб побачити всі сторінки, на які ведуть некоректні посилання. Оберіть окрему сторінку зі списку і внизу перейдіть на вкладку “Inlinks”, щоб побачити всі сторінки, на яких розміщено некоректне посилання. Пам’ятайте, що це стосується і внутрішніх посилань на зображення, і посилань на JavaScript, що завантажуються.

Оберіть окрему сторінку зі списку і внизу перейдіть на вкладку “Inlinks”, щоб побачити всі сторінки, на яких розміщено некоректне посилання. Пам’ятайте, що це стосується і внутрішніх посилань на зображення, і посилань на JavaScript, що завантажуються.

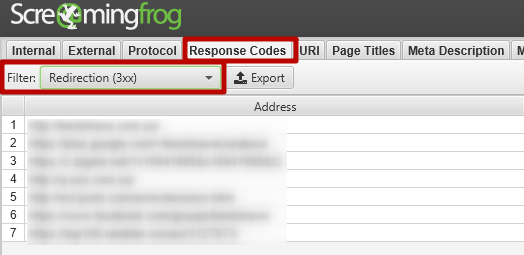

- Перевірте 301-і редиректи. На Вашому сайті не повинно бути посилань, які ведуть на сторінки з редиректом. Для перевірки потрібно перейти на вкладку “Response Codes” і в ній обрати фільтр “Redirection (3xx)”. Зовнішні посилання на сторінки з редиректом допускаються.

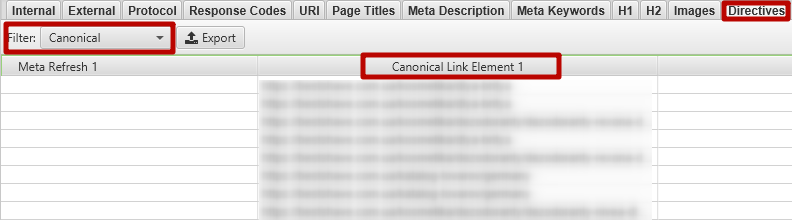

- Перевірте всі канонічні посилання. Для цього переходимо на вкладку “Directives” і обираємо фільтр “Canonical”. Після цього прокрутіть вправо до стовпця “Canonical link element 1”. Усі посилання в цьому стовпці мають бути коректними.

- Те ж саме робимо для посилань на альтернативні мовні версії сайту, якщо такі є. Для цього потрібно перейти на вкладку “Hreflang” і проаналізувати її вміст.

Якщо все зроблено правильно, можна приступати до найцікавішого.

Як правильно склеїти дзеркала HTTP і HTTPS, щоб не втратити позиції

Як правильно перейти на HTTPS у Яндексі

Що стосується склейки HTTP і HTTPS у Яндексі, то тут усе досить просто. Про це детально пишуть тут https://yandex.ru/blog/platon/2778 і відповідають на запитання тут https://yandex.ru/blog/webmaster/delikatnyy-pereezd-na-https-ili-o-chem-esche-stoit-znat.

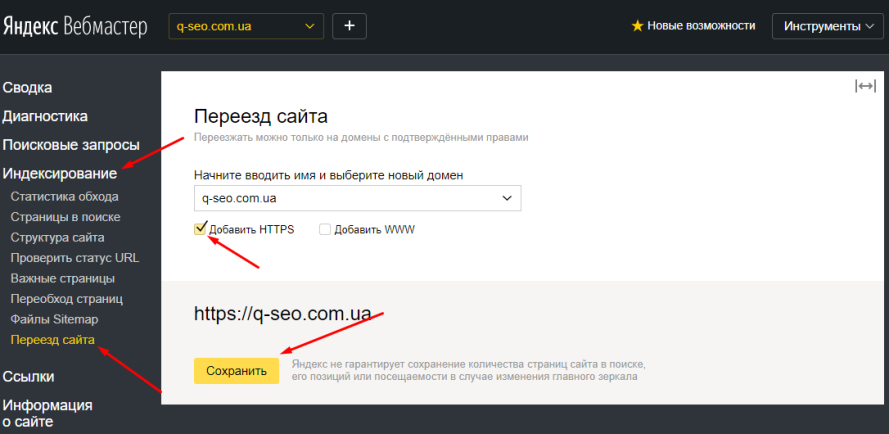

Дійсно, це працює. Додаємо сайт із HTTPS до списку своїх сайтів у Яндекс.Вебмайстрі. Редагуємо robots.txt (вказуємо новий Host і Sitemap). Надсилаємо запит на переїзд для версії HTTP, зазначаючи, що сайт переїхав:

Як правило, переклейка сторінок для середнього магазину чи сайту послуг займає близько 2-10 днів. При цьому, у більшості випадків із нашими сайтами, позиції практично не просідали, якщо все було правильно налаштовано.

Коли запит буде оброблено, ви побачите в панелі вебмайстрів таке:

Це означатиме, що ваш запит оброблено. Після цього необхідно налаштувати 301 редирект.

Як правильно перейти на HTTPS у Google

На час, коли сайт переклеюється в Яндексі, можна закрити індексацію дзеркала HTTPS у robots.txt для Google (і не забути відкрити, коли склейка в Яндексі завершиться і редирект уже працюватиме). Після цього часто рекомендують просто додати сайт із HTTPS, підтвердити права та вказати новий sitemap.xml, у якому зазначені адреси з HTTPS, а далі чекати. Але, як показує практика, відбувається просідання позицій.

Усе тому, що в такому випадку Google заходить на сайт за адресою https://site.com і сканує всі сторінки з HTTPS, вважаючи деякий час цей сайт абсолютно новим. Це й призводить до просідання позицій. Оскільки редирект робот не побачив, а натомість зайшов на головну сторінку сайту з HTTPS і в sitemap.xml, де знайшов повні дублі всіх внутрішніх сторінок із HTTPS.

Як же зробити так, щоб позиції в Google не просідали? Ми також почали думати над цим питанням, і нам спала на думку ідея діяти дещо інакше.

Основне завдання полягає в тому, щоб робот Google побачив редирект із кожної сторінки на кожну. А для цього найправильнішим способом буде ще раз надати старий sitemap.xml, у якому вказані посилання на старі сторінки з протоколом HTTP:// і вже працює редирект на HTTPS-версію.

Ми звернулися за допомогою до розробників. Вона полягала в тому, щоб реалізувати умову — перенаправляти всі сторінки з HTTP:// на HTTPS://, крім http://site.com/sitemap.xml. Тут же має лежати старий sitemap.xml зі старими адресами HTTP://, а на новій адресі https://site.com/sitemap.xml — буде новий, із адресами HTTPS://.

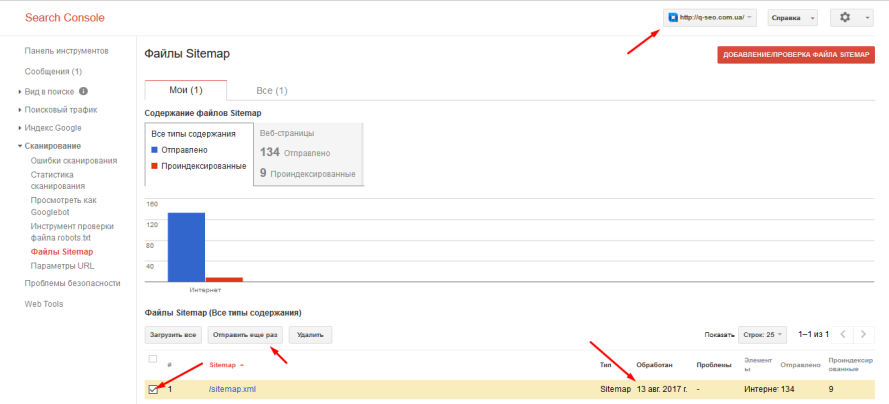

Після цього ми йдемо в Search Console Google і просимо ще раз обробити карту сайту в старому акаунті (щодо HTTP), новий поки не створюємо!

У цей час редиректи вже налаштовані на всіх сторінках, крім http://site.com/sitemap.xml. На цій же сторінці існує старий sitemap зі старими адресами.

Робот, обробляючи кожну адресу, вказану в ньому, бачить 301 редирект на сторінки з HTTPS і склеює їх. За два дні ми переклеїли всі сторінки на своєму сайті. При цьому позиції та трафік абсолютно не погіршилися. На доказ цього надаємо динаміку трафіку до переїзду і після на графіку:

Те ж саме ми зробили ще з 40 проектами клієнтів і спостерігали абсолютно таку ж картину з трафіком і позиціями. Тому сьогодні ми можемо впевнено сказати, що цей метод працює краще за інші, які ми пробували за інструкціями багатьох експертів.

Тож не поспішайте додавати сайт у Google Search Console із HTTPS. Google має знайти всі редиректи сам. Тому варто або тихо сидіти і чекати, поки він це зробить, або прискорити процес переіндексації та склейки шляхом оновлення старого sitemap.xml у вебмайстрі Google, де роботу поки відомий лише сайт із протоколом HTTP://.

Після того, як усі сторінки сайту склеїлися і в пошуку ви не знаходите адрес із HTTP://, можна виконати такі дії:

- Додайте сайт із HTTPS у Google Search Console.

- Укажіть нову XML-карту сайту, у якій усі URL будуть указані з HTTPS.

- Якщо в Google Search Console раніше був завантажений список посилань для Disavow Tool, його потрібно надіслати ще раз для сайту на HTTPS://.

Поділіться статтею з друзями та колегами, щоб вони також перевели свої сайти на HTTPS без втрати позицій!